Эксперты назвали RedLine Stealer основным источником учетных данных на двух маркетплейсах

Linux для хакера

По информации аналитиков Insikt Group, подавляющее большинство ворованных учетных данных, которые продаются на двух крупных подпольных маркетплейсах даркнета, собраны с помощью малвари RedLine Stealer.

Впервые RedLine Stealer был обнаружен в марте 2020 года. Малварь способна извлекать учетные данные из браузеров, клиентов FTP, электронной почты, мессенджеров и VPN. Кроме того, вредонос может воровать аутентификационные файлы cookie и номера карт, хранящиеся в браузерах, логи чатов, локальные файлы и БД криптовалютных кошельков.

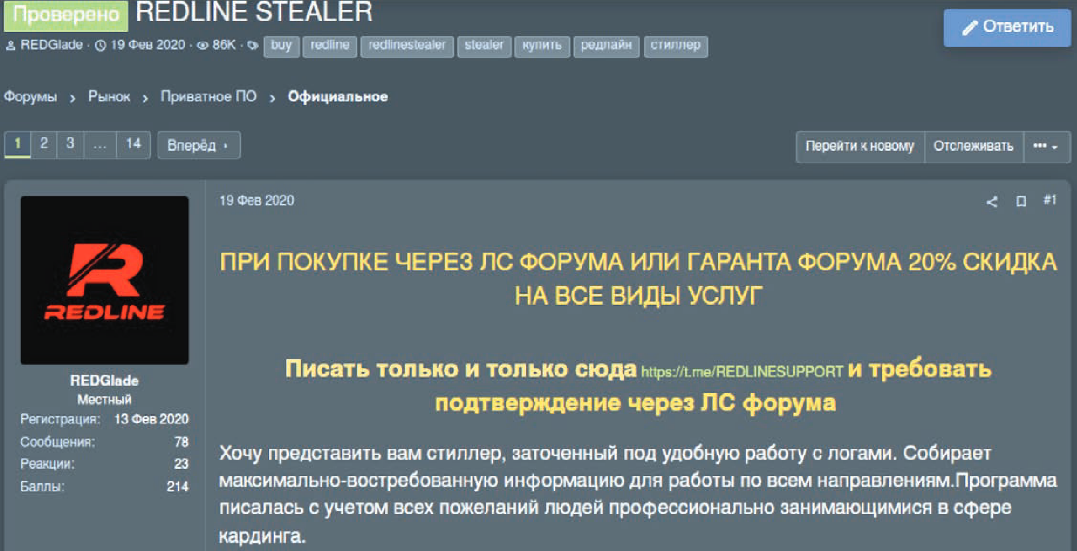

Изначально эта малварь продавалась на хак-форумах под названием REDGlade, но после того как инструмент получил положительные отзывы, на тех же форумах стали появляться пиратские версии RedLine Steale. В итоге, к августу текущего года, это позволило малвари распространиться среди злоумышленников достаточно широко, причем им даже не пришлось платить за использование вредоноса. При этом исследователи отмечают, что и платная версия RedLine Steale тоже нашла своих клиентов.

«В июне 2021 года Insikt Group обнаружила на Amigos Market и Russian Market регулярные публикации идентичных лотов, содержащих одинаковые временные метки, данные о географическом расположении затронутых машин и интернет-провайдеров, [полученные с использованием] одних и тех же инфостилеров», — пишут исследователи.

Выводы экспертов Insikt Group перекликаются с похожим отчетом компании KELA, датированным февралем 2020 года. Тогда исследователи обнаружили, что около 90% украденных учетных данных на Genesis Market были получены в результате атак инфостилера AZORult.

Эти выводы специалистов говоря о том, что подпольные маркетплейсы сильно фрагментированы и обычно работают с собственными конкретными поставщиками. Аналогичным образом законные маркетплейсы имеют собственные предпочтения в выборе деловых партнеров.

Как удалить RedLine Stealer с компьютера?

Компьютерная безопасность ежедневно подвергается испытаниям со стороны хакеров по всему миру. Компании тратят миллионы на цифровую безопасность, а потребители постоянно подвергаются угрозам вредоносных программ, которые эволюционировали до небезопасных вирусов, таких как RedLine Stealer.

Обновления с патчами выходят постоянно, но средства защиты в операционных системах подвергаются атакам. Вирусы проникают и через самые передовые технологии. RedLine Stealer быстро проникает в систему вашего ПК и уничтожает ее.

Что такое RedLine Stealer?

RedLine Stealer маскируется под легитимную программу. Троянский вирус безвреден, но он опасен, поскольку позволяет киберпреступникам проникнуть в систему пользователя. Когда троянский вирус активируется, он начинает шпионить, собирать ценные данные и отправлять их преступникам.

В современном мире существует гораздо больше разновидностей троянских вирусов. Вирусы умеют находить путь к компьютеру пользователя, чтобы получить над ним полный контроль. Кроме того, RedLine Stealer собирает информацию о системе для обнаружения уязвимостей. Вся собранная информация в дальнейшем используется для создания ransomware, других вирусов и программ.

Обнаружить троянские вирусы, особенно RedLine Stealer, очень сложно. Очень важно выбрать правильный антивирусный инструмент, такой как AVarmor, чтобы защитить свой ПК.

| Название | RedLine Stealer |

| Тип | Trojan |

| Повреждения | Severe |

| Альтернативное название | RedLine Stealer |

| Названия обнаружения | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.45143974), ESET-NOD32 (A Variant Of MSIL/Spy.Agent.DBN), Kaspersky (HEUR:Trojan-Spy.MSIL.Stealer.gen), Microsoft (Trojan:MSIL/RedLineStealer!MTB) |

| Симптомы | Trojans are designed to stealthily infiltrate the victim’s computer and remain silent, and thus no particular symptoms are clearly visible on an infected machine. |

| Методы распространения | Infected email attachments, malicious online advertisements, social engineering, software ‘cracks’. |

| Последствия атаки | Stolen passwords and banking information, identity theft, the victim’s computer added to a botnet. |

Симптомы атаки RedLine Stealer

RedLine Stealer прячется там, где его трудно найти. Троянец поселяется в системе ПК и тайно шпионит за пользователями, а также проводит другие незаконные операции.

Поскольку RedLine Stealer маскируется под легитимный и безопасный процесс, обнаружить RedLine Stealer сложно, но в системе появляются характерные общие симптомы, подтверждающие присутствие вируса:

Как RedLine Stealer попало на ПК пользователя?

Существуют сотни способов, с помощью которых вирус может попасть на компьютер. Вот основные из них:

Как работает RedLine Stealer?

RedLine Stealer работает так же, как и другие троянцы, притворяясь легитимной программой, скрываясь в системе и выполняя различные вредоносные действия (кража банковской информации, паролей, электронных писем и т.д.).

После установки на ПК RedLine Stealer копирует свой исполняемый файл в системные папки Windows. Вирус также модифицирует реестр.

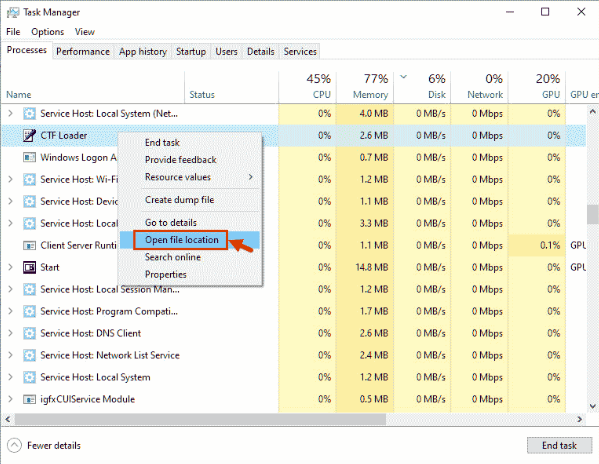

Мониторинг поддельного файла RedLine Stealer?

Как только вы заметили файл RedLine Stealer, есть два способа проверить, является ли он легитимным или поддельным.

Удалите RedLine Stealer из вашей системы

Существует несколько методов удаления RedLine Stealer с устройства:

Метод 1: Удаление RedLine Stealer через редактор реестра

Троян модифицирует реестр, поэтому необходимо удалить его из реестра через Regedit.

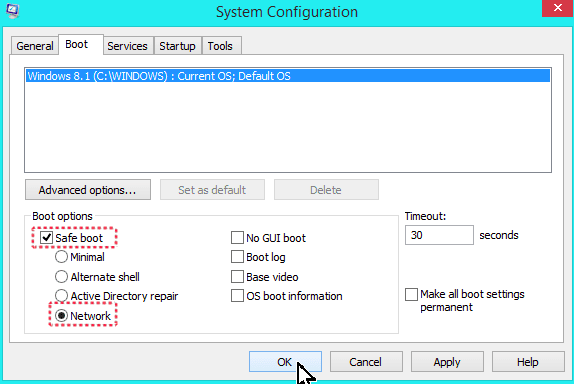

Метод 2: Запуск компьютера в безопасном режиме

Прежде всего, необходимо загрузить ПК в безопасном режиме, чтобы предотвратить запуск RedLine Stealer:

Windows 7, 10, Vista, XP

Перезагрузите компьютер + нажмите «F8» при запуске ПК (это нужно сделать до появления логотипа Windows).

На экране должно появиться меню «Дополнительные параметры», в котором нужно перейти в пункт «Безопасный режим с подключением к сети» и нажать Enter.

Windows 8, Windows 8.1

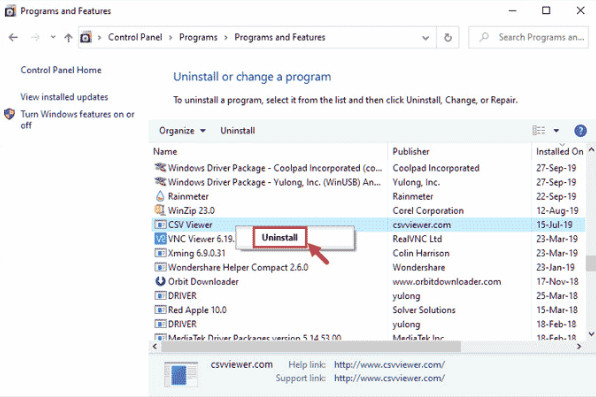

Метод 3: Удалите все подозрительные приложения

Если RedLine Stealer продолжает появляться на вашем компьютере, вам необходимо найти приложение-виновника, чтобы успешно удалить его.

Метод 4: Удалить временные файлы

Папка временных файлов часто является местом хранения вредоносных файлов. Рекомендуется обычно удалять временные файлы и папки, чтобы обеспечить бесперебойную работу системы вашего ПК.

Метод 5: Сброс настроек интернет-браузера

Нет необходимости удалять RedLine Stealer непосредственно из браузера. Тем не менее, это следует сделать, если проблемы с браузером продолжаются или пользователь хочет убедиться, что нежелательные плагины, расширения и настройки полностью удалены.

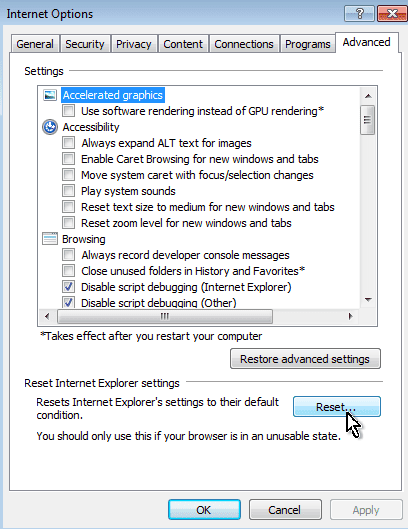

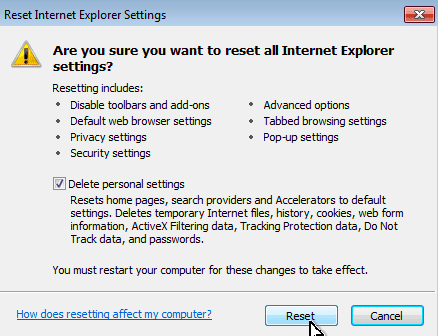

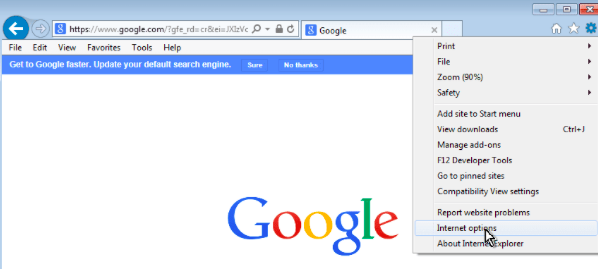

Internet Explorer

Нажмите на значок шестеренки в правом верхнем углу, чтобы выбрать пункт Параметры Интернета. Перейдите на вкладку Дополнительно, где выполняется Сброс настроек. Установите флажок Удалить личные настройки. Затем нажмите на кнопку Сброс. Теперь закройте все окна Internet Explorer и перезапустите браузер.

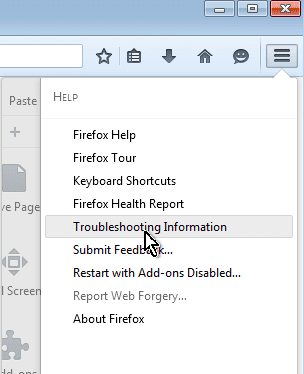

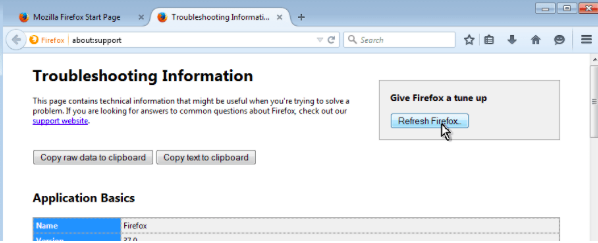

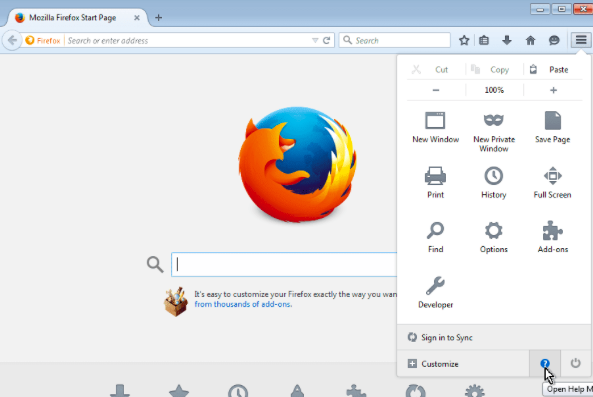

Mozilla Firefox

Сначала необходимо сбросить текущие настройки Firefox на настройки по умолчанию; то есть, сбросив настройки этого браузера, пользователь возвращает браузер в то состояние, в котором он был при самой первой установке Firefox на компьютер.

В меню Firefox выберите пункт Справка. Теперь выберите Информация об устранении неполадок. Нажмите Обновить Firefox, а затем снова нажмите Сбросить Firefox. После этого закройте все открытые окна Firefox, и браузер перезапустится.

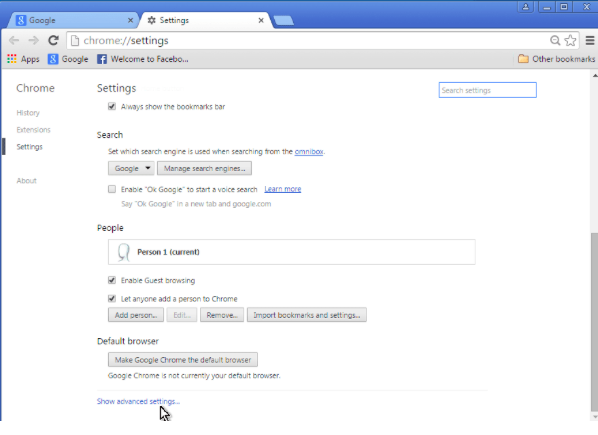

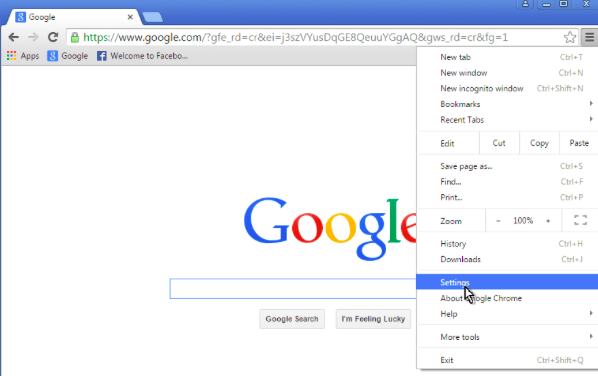

Google Chrome

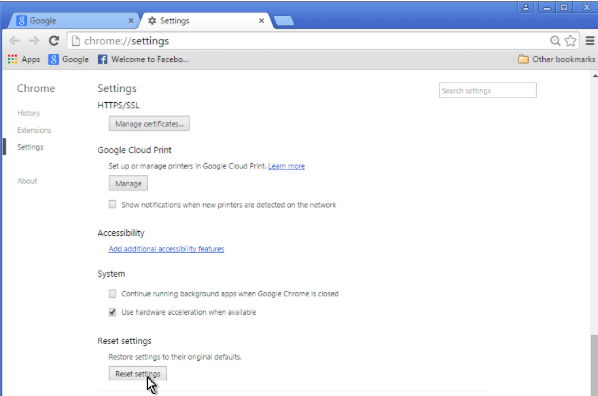

Сначала необходимо сбросить текущие настройки Chrome до настроек по умолчанию. Сбросив настройки, пользователь возвращает браузер в состояние, в котором он находился с момента самой первой установки Chrome на компьютер.

Нажмите на значок меню Chrome, выберите Настройки, прокрутите страницу вниз до самого низа появившейся страницы и нажмите на Показать дополнительные настройки. Снова прокрутите страницу вниз и нажмите кнопку Сброс настроек браузера. Снова нажмите кнопку Сброс и перезапустите Google Chrome.

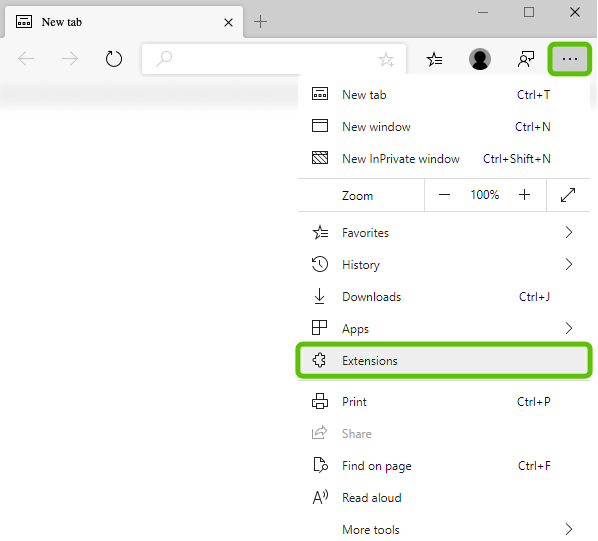

Microsoft Edge

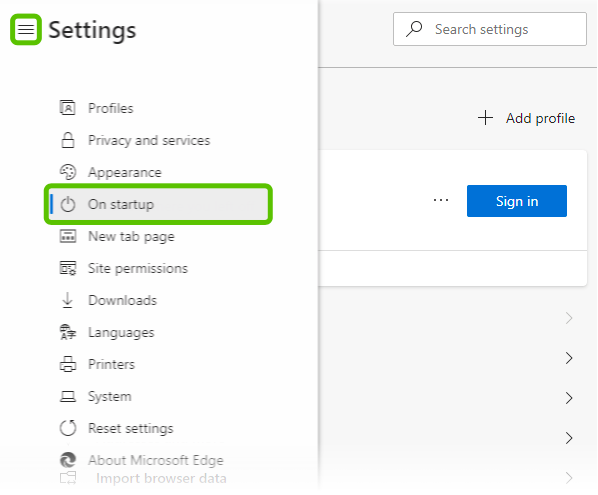

Нажмите на значок «. » в меню Edge в правом верхнем углу и выберите «Расширения». Теперь найдите все недавно установленные подозрительные файлы, то есть дополнения к браузеру, и удалите их. Далее измените настройки домашней страницы с новыми вкладками.

Теперь снова нажмите на значок «. «, чтобы выбрать «Настройки». В разделе «При запуске» найдите название угонщика браузера, чтобы отключить его.

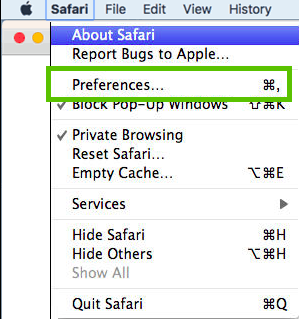

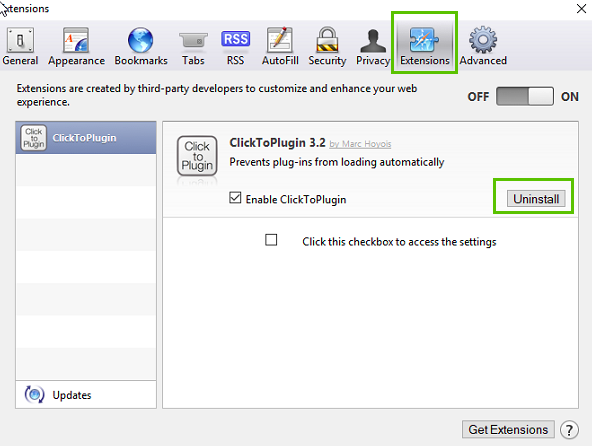

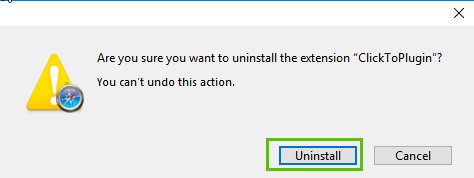

Safari

Далее в окне предпочтений выберите вкладку Общие, чтобы убедиться, что домашняя страница установлена на нужный URL. Если угонщик браузера испортил нужный URL, измените его на правильный.

В окне настроек выберите вкладку Поиск и убедитесь, что установлена правильная поисковая система.

Метод 6: Удалите RedLine Stealer с помощью AVarmor

Используйте антивирусную программу, которая умеет обнаруживать и затем удалять вредоносные программы с вашего ПК и из интернет-браузеров.

Сначала скачайте и запустите программу AVarmor. Дождитесь завершения сканирования, а затем выберите найденные объекты на вкладках «Реестр» и «Веб-браузеры». Теперь вы можете безопасно удалить все найденные объекты.

Что делать, если не удается удалить RedLine Stealer после всех попыток?

Вы также можете воспользоваться платной версией AVarmor, которая более тщательно проверяет компьютер пользователя и дополнена новыми функциями сканирования и защиты. Следуйте всем инструкциям AVarmor. Если это необходимо, перезагрузите компьютер после процедуры сканирования и удаления RedLine Stealer.

Конечно, возможно, что вы не получите свои файлы обратно, но вы сможете удалить RedLine Stealer.

Выводы

Сегодня, когда Интернет развивается и становится все более обширным, вы никогда не должны забывать защищать свою систему от вредоносных программ, таких как RedLine Stealer.

Инструкции по удалению RedLine Stealer

Шаг 2:

Позвольте AVarmor просканировать ваш компьютер на наличие вредоносного ПО

Шаг 3:

Нажмите кнопку Решить, чтобы удалить все вредоносные программы

НАЗВАНИЕ

СОВМЕСТИМОСТЬ

Windows 11, 10, 8/8.1, 7, Vista & XP

ТРЕБОВАНИЯ

300 MHz CPU, 256 MB RAM, 50 MB HDD

См. дополнительную информацию о Outbyte и unistall инструкции. Пожалуйста, просмотрите Outbyte EULA и Политика Конфиденциальности