Ком-сервис

Если вы читаете эту статью, то наверняка уже обратили внимание на системный процесс, имеющий название «svchost.exe». Причём обычно он не одинок, и компанию ему составляют ещё несколько одноимённых процессов:

В нормальной ситуации быстродействие компьютера от выполнения данного процесса не страдает, и обычные пользователи внимание на него не обращают. Совсем иначе обстоит ситуация, когда процесс начинает «пожирать» от половины до 100% ресурсов компьютера. Причем не эпизодически, а постоянно. Радикальным решением проблемы в таком случае иногда становится переустановка Windows или откат системы к тому моменту, когда она работала нормально. Эти способы не только излишни, но и не всегда помогают, поэтому сегодня мы расскажем вам о более простых решениях проблемы, когда процесс svchost.exe грузит процессор компьютера «на полную».

Что такое svchost.exe

Начнём с теории. Svchost.exe — системный процесс Windows, который отвечает за запуск различных служб на компьютере (например, Служба печати или Брандмауэр Windows). С помощью него на компьютере могут быть запущены несколько служб одновременно, что позволяет сократить потребление ресурсов компьютера этими службами. Кроме того, сам процесс может быть запущен в нескольких копиях. Именно поэтому в «Диспетчере задач» всегда запущено больше одного процесса svchost.exe.

Так из-за чего же svchost.exe может создавать высокую нагрузку на процессор и память компьютера? В сети можно встретить мнение, что процесс svchost.exe инициируется вирусом или вовсе является вирусом. Это не так. Строго говоря, некоторые вирусы и трояны могут маскироваться под него, создавая дополнительную нагрузку на ресурсы компьютера, но их довольно легко вычислить и обезвредить.

Как удалить вирус, замаскированный под процесс svchost.exe

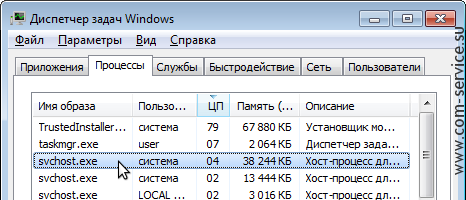

Запустите «Диспетчер задач» (с помощью комбинации клавиш Control+Atl+Delete или из меню Пуск > Программы > Стандартные > Служебные) и откройте вкладку «Процессы». В первой колонке вы увидите названия процессов, а во второй — указание, от чьего имени он был запущен. Так вот, обратите внимание на то, что svchost.exe может запускаться только от имени пользователей LOCAL SERVICE, SYSTEM (или «система»), а также NETWORK SERVICE.

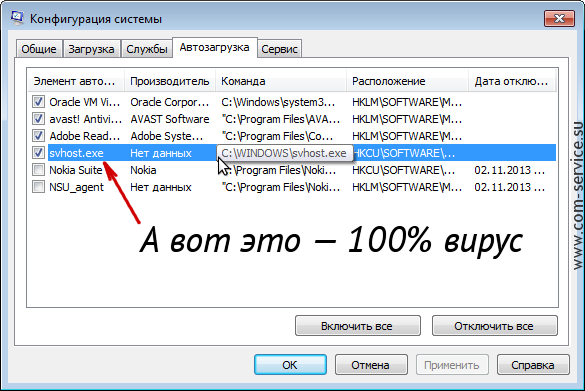

Если вы заметили, что процесс запущен от имени вашего пользователя (например, от имени User), то перед вами — вирус. Так как настоящий svchost.exe может запускаться только системными службами, то он не может находиться в «Автозагрузке» текущего пользователя Windows. Поэтому именно там мы и попробуем найти вирус, замаскированный под системный процесс svchost.exe. Попасть в Автозагрузку можно двумя способами: через стороннюю программу, например, CCleaner или стандартными средствами Windows.

Для того, чтобы попасть в Автозагрузку без установки дополнительных программ, откройте Пуск и в строке поиска программ (в Windows XP — в Пуск > Выполнить) напишите msconfig, после чего нажмите ОК. Появится окно «Конфигурация системы». Перейдите на вкладку Автозагрузка и внимательно просмотрите список программ, запускаемых при загрузке системы. Если в этом списке вы обнаружите процесс svchost.exe, то можете не сомневаться в его вирусном происхождении.

Настоящий svchost.exe может быть запущен только из папки C:\WINDOWS\system32, где «C» — диск, на котором установлена Windows. (В 64-битной операционной системе 32-битная версия svchost.exe расположена в папке C:\WINDOWS\SysWOW64, и теоретически процесс может быть запущен также из неё. Однако по умолчанию все системные процессы, включая svchost.exe, в 64-разрядных Windows запускаются из C:\WINDOWS\system32.) На скриншоте выше видно, файл расположен в папке WINDOWS, да ещё и называется «svhost.exe», а не «svchost.exe», что прямо говорит о его вирусном происхождении.

Список самых излюбленных папок для маскировки вируса выглядит примерно так:

C:\WINDOWS\svchost.exe

C:\WINDOWS\config\svchost.exe

C:\WINDOWS\drivers\svchost.exe

C:\WINDOWS\system\svchost.exe

C:\WINDOWS\sistem\svchost.exe

C:\WINDOWS\windows\svchost.exe

C:\Users\имя-вашего-пользователя\svchost.exe

Файл вирусного процесса может не только находится в одной из перечисленных выше папок (а не в стандартной папке, где находится настоящий svchost.exe), но и называться по-другому:

svhost.exe

svch0st.exe

svchost32.exe

svchosts.exe

syshost.exe

svchosl.exe

svchos1.exe

. И так далее, — фантазия вирусописателей не знает границ :-).

Итак, вы нашли вирус svchost.exe в Автозагрузке. Первое, что нужно сделать — отключить его автозапуск, убрав галку напротив него в столбце «Элемент автозагрузки». Теперь нужно завершить его процесс через «Диспетчер задач» (правая кнопка мыши на процессе > Завершить процесс) и удалить сам файл. Полный путь к файлу, как и на скриншоте выше, всегда указан в столбце «Команда». Вполне возможно, что файл процесса не даст себя удалить, — в этом случае попробуйте сначала перезагрузить компьютер и повторить операцию, или воспользуйтесь программой для удаления подобных, «неудаляемых» файлов Unlocker.

После этого не лишним будет также провести антивирусную проверку компьютера. Если на вашем компьютере до сих пор не установлен антивирус, рекомендуем ознакомиться с нашей статьей о выборе бесплатного антивируса.

Вирусов в системе нет, но svchost.exe всё равно «грузит» компьютер?

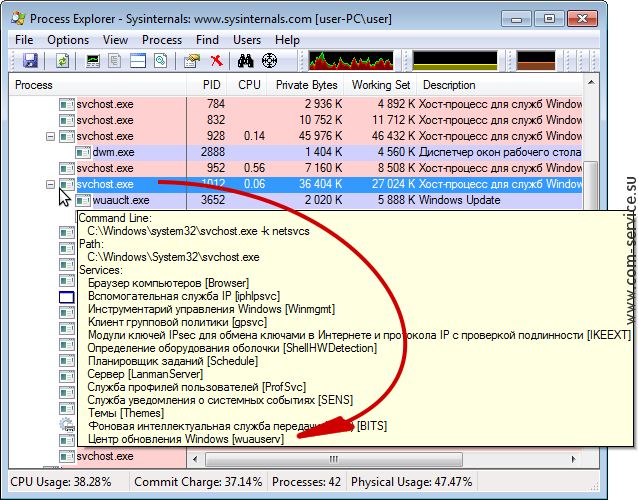

Вы нашли и обезвредили все вирусы в системе или убедились, что вирусов на компьютере нет, а svchost.exe по-прежнему мешает работать? Попробуйте выяснить, какая программа или служба использует данный процесс. Это легко сделать с помощью простой бесплатной программы Process Explorer. Очень часто процесс svchost.exe использует служба Windows Update, автоматически устанавливающая обновления на компьютер:

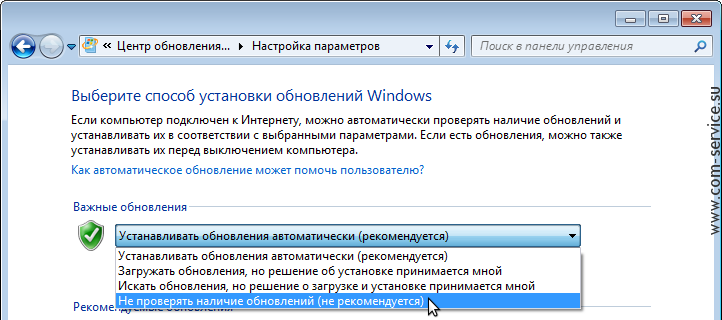

В данном случае можно либо подождать, когда все обновления Windows будут загружены и установлены, либо временно отключить автоматическое обновление Windows. Это можно сделать через Панель управления в разделе Система и безопасность > Центр обновления Windows, открыв Настройки параметров (в боковом меню окна) и выбрав в выпадающем списке пункт Не проверять наличие обновлений:

Если отключение автоматического обновления не помогло, то точно также можно проверить все остальные службы Windows. Остановить или отключить любую службу Windows можно через оснастку «Службы». Попасть в неё легко: нажмите Пуск > кликните на Компьютер правой кнопкой мыши, в раскрывшемся меню выберете Управление > перейдите в Службы и приложения > Службы. Выбрав искомую службу, кликните на неё правой кнопкой мыши и выберите Остановить. Если нагрузку на компьютер создавала именно она, то после остановки службы процесс svchost.exe перестанет загружать ваш компьютер на 100%.

Не удалось решить проблему самостоятельно? Мы готовы вам помочь! «Помощь онлайн» — подробная информация здесь.

Svhost.exe 100%, решение которое мне помогло

Прошу не пинать сразу, но возможно это описывали. В поиске я не нашел, как в гугле, так и на пикабу.

Знаю не мало случаев, когда из-за проблем с злополучным процессом, люди не найдя точного пошагового решения сносили свою систему, и любимые программы в целях заполучить чистый, без косяков windows 7.

Я и сам работая настройщиком, не раз сталкивался с данной ситуацией, когда в диспетчере svhost.exe бушует под сотку жируя драгоценной озухой.

В интернете поиски мне предлагали проверить hosts файл, проверить систему различными антивирусами, перепроверить последние установленные программы. Но в большинстве случаев, это оказывалось бессмысленной тратой времени.

Так вот.

Долгими поисками злополучной службы грузящей систему оказалось

Служба обновления windows.

То есть, люди отрубившие обновление винды через панель управления, заблокировали доступ системе к самообновлению, что в логичность итоге должно было отрубить данную службу в параметрах системы, но увы нет. Она остаётся включенной, и усердно пытается найти обновления несмотря на указания оболочки.

Говоря проще:

Если у вас грузит свхост

Вы попробовали все (что пробовал я) в интернете и вам не помогло

Если вам не необходимы обновления, и вас все устраивает

Если вы отрубили обновления системы в центре обновления

То:

Идём в win+r msconfig службы, и отрубаем службу обновления windows.

После перезагрузки все будет ОК

svchost, запускаемый network servis, что это такое?

Svchost.exe — название главного процесса для служб, запускаемых из динамически загружаемых библиотек (DLL).

Дополнительная информация

Файл Svchost.exe расположен в папке %SystemRoot%\System32. В процессе загрузки на основании записей в реестре Svchost.exe составляет список служб, которые необходимо запустить. Одновременно могут быть запущены несколько экземпляров процесса Svchost.exe. Каждый сеанс Svchost.exe содержит группировку служб, следовательно, отдельные службы могут выполняться в зависимости от того, как и когда был запущен Svchost.exe. Таким образом улучшается контроль и упрощается отладка.

Группы Svchost.exe определены в следующем разделе реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Svchost

Каждый параметр этого раздела представляет собой отдельную Svchost-группу и отображается на экране как отдельный экземпляр при просмотре активных процессов. Каждый параметр имеет тип «REG_MULTI_SZ» и содержит службы, выполняющиеся в составе Svchost-группы. Каждая Svchost-группа содержит имена одной или более служб, взятых из следующего раздела реестра, при условии, что в ее подразделе Parameters содержится параметр ServiceDLL.

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Служба

Чтобы просмотреть список служб, выполняющихся в Svchost, выполните следующие действия.

1.Нажмите кнопку Пуск на панели задач Windows и выберите команду Выполнить.

2.В поле Открыть введите команду CMD и нажмите клавишу ENTER.

3.Введите Tasklist /SVC и нажмите клавишу ENTER.

Будет показан список активных процессов. Параметра /SVC служит для отображения списка активных служб для каждого процесса. Для получения дополнительных сведений о процессе введите следующую команду и нажмите клавишу ENTER.

Tasklist /FI «PID eq идентификатор_процесса» (включая кавычки)

В качестве примера ниже приведены два выполняющихся экземпляра Svchost.exe:

Image Name PID Services

========================================================================

System Process 0 N/A

System Process 8 N/A

Smss.exe 132 N/A

Csrss.exe 160 N/A

Winlogon.exe 180 N/A

Services.exe 208 AppMgmt,Browser,Dhcp,Dmserver,Dnscache,

Eventlog,LanmanServer,LanmanWorkstation,

LmHosts,Messenger,PlugPlay,ProtectedStorage,

Seclogon,TrkWks,W32Time,Wmi

Lsass.exe 220 Netlogon,PolicyAgent,SamSs

Svchost.exe 404 RpcSs

Spoolsv.exe 452 Spooler

Cisvc.exe 544 Cisvc

Svchost.exe 556 EventSystem,Netman,NtmsSvc,RasMan,

SENS,TapiSrv

Regsvc.exe 580 RemoteRegistry

Mstask.exe 596 Schedule

Snmp.exe 660 SNMP

Winmgmt.exe 728 WinMgmt

Explorer.exe 812 N/A

Cmd.exe 1300 N/A

Tasklist.exe 1144 N/A

Параметры реестра для этих двух групп выглядят следующим образом:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Svchost:

Netsvcs: Reg_Multi_SZ: EventSystem Ias Iprip Irmon Netman Nwsapagent Rasauto Rasman Remoteaccess SENS Sharedaccess Tapisrv Ntmssvc

RApcss :Reg_Multi_SZ: RpcSs

Что такое KillerNetworkService.exe? Это вирус? Объяснил!

Все вы знаете, как работать с компьютером и какой файл важнее, а какой нет.

Этот файл находится в папке с файлом программы так как в дальнейшем мы сообщим вам о его местонахождении, а пока давайте изучим, что этот файл на самом деле делает с вашим компьютером.

Некоторые люди предполагают, что этот файл работает на компьютере как «ВИРУС», а некоторые говорят, что он защищает операционную систему от других вирусов.

Если вы видели формат файла этого killernetworkservice.exe, чтобы вы могли определить различные вещи, например, этот файл является исполняемым файлом, и многие исполняемые файлы могут в некоторых случаях нанести вред вашему компьютеру.

С учетом сказанного, в этой статье вы можете узнать о файле и решить, является ли файл вирусом для вашей операционной системы или принадлежит ли файл операционной системе.

Что такое Killernetworkservice.exe?

Исполняемые файлы в некоторых случаях могут нанести вред компьютеру.

Этот файл работает как вирус, который находится в папке с файлами программы.

Многие антивирусы просканировали, но не обнаружили ни одного файла с таким именем, поэтому вы можете сказать, что файл работает как анонимный, у которого есть местоположение, но он не может быть обнаружен никаким антивирусом.

Нажмите Ссылка на для запуска бесплатного сканирования на наличие ошибок, связанных с Killernetworkservice.exe.

Информация о файле Killernetworkservice.exe:

Как мы уже говорили выше, файл Killernetworkservice.exe.

Теперь мы узнаем больше о файле и точном местонахождении файла, в котором он находится.

Rivet Networks компания, разработавшая этот процесс, называется Killer Network Service и принадлежит программному обеспечению Killer Network Service, или его также называют Killer Performance Suite.

Поскольку файл не является важным для операционной системы Windows, потому что он может вызвать меньше проблем в операционной системе.

Где он расположен:

Расположение файла: C: \ program files \ Killer Networking \ Центр управления Killer.

Размер файла в Windows 10, 8, 7, Vista и XP составляет 2,067,168 байт.

Если вы щелкните файл, запустится процесс.

Имя службы Killer Network показывает, когда процесс выполняется.

Если вы хотите запустить или остановить процесс, его можно изменить в разделе «Служба», расположенном в Панели управления, или с помощью других программ.

Как удалить:

Если вы хотите добавить или удалить программу, это можно сделать в Панель управления Добавить \ Удалить программный апплет.

Более того, у файла нет видимого окна, и это файл, подписанный Verisign.

Файл не содержит какого-либо описания самого файла.

Интернет-соединение или подключение к локальной сети используется программой для подключения к компании-изготовителю.

Файл НЕ принадлежит Windows.

Кроме того, Killernetworkservice.exe используется для мониторинга как новых, так и старых приложений, а также манипулирует другими программами и процессами, которые работают в операционной системе.

Несмотря на все это, вероятность получения технического рейтинга безопасности составляет 22% ОПАСНО.

Если вы хотите полностью удалить этот процесс со своего компьютера, перейдите в Панель управления, затем Программное обеспечение, затем Killer Performance Suite.

Хотим поделиться с вами еще одной важной новостью, которая будет вам полезна в случае, если вам интересно узнать больше о Killernetworkservice.exe.

Иногда вредоносная программа маскируется через вашу систему и назвал себя Killernetworkservice.exe.

Вредоносная программа может находиться в C: \ Windows или C: \ Windows \ System 32.

Поэтому вам следует постоянно проверять этот файл, чтобы видеть, является ли процесс угрозой или нет, плюс мы хотели бы порекомендовать Менеджер задач безопасности который автоматически проверит безопасность вашего компьютера.

Этот диспетчер задач был самым популярным среди загрузок в мире ПК и The Washington Post.

Если в ваших окнах есть какие-либо ошибки, попробуйте использовать восстановление образа. Если вы хотите узнать об этом подробнее, ознакомьтесь с нашим обзором Reimage Repair.

Рекомендации по устранению проблем с Killernetworkservice.exe:

Лучшие практики для исправления проблем с Killernetworkservice могут быть разными.

Если вы продолжаете чистить свой компьютер ежедневно, это позволит избежать всех проблем, которые создает этот файл.

Чистка компьютера означает запускать антивирусное сканирование каждый день поэтому, если есть какие-либо вирусы, их можно обнаружить и удалить.

Вы должны чистить свой диск каждый день с помощью Чистый менеджер (cleanmgr), с помощью Сканировать сейчас (sfc / scannow), и удаление программ, которыми вы больше не пользуетесь.

Вы можете проверить, какие программы запускаются автоматически, используя Конфигурации Microsoft (MSConfig) и должен обновлять вашу операционную систему ежедневно, включив Автоматического обновления Windows.

Всегда делайте резервную копию своих данных, чтобы их можно было сохранить, если что-то пойдет не так.

После проверки всех этих вещей даже тогда что-то идет не так и возникает серьезная проблема, вы должны проверить, что последнее, что вы сделали, означает последнее, что вы установили на свой компьютер, или проверить, где возникла проблема, проверив последнее, что вы сделали делаю.

Команда resmon может помочь вам определить проблему, которая вызывает у вас столько проблем.

Если проблема возникает вместо переустановки всей операционной системы, вам рекомендуется восстановить установку или, если у вас Windows 8 или более поздняя версия Windows, вам рекомендуется выполнить DISM.exe / online / clean-image / команда Restorehealth.

Эта команда позволит восстановить операционную систему без потери ваших данных.

Если вы хотите проанализировать Killernetworkservice.exe, есть только два способа сделать это.

Как проанализировать файл killernetworkservice.exe:

Заключение

Как вы узнали о процессе, Killer Network Service был изобретен Rivets Networks.

Этот процесс полезен во многих отношениях, иногда он помогает идентифицировать вредоносное ПО, а иногда может нанести вред вашему компьютеру.

Теперь вы можете решить, что вы думаете о файле Killernetworkservice.exe, является ли он трояном или частью операционной системы.

Если вы решили, что это за файл, пожалуйста, дайте нам знать, оставив комментарий в разделе комментариев. Будем ждать вашего ответа.

Нажмите Ссылка на для запуска бесплатного сканирования ошибок, связанных с KillerNetworkService.exe.

Оставьте комментарий Отменить ответ

Этот сайт использует Akismet для уменьшения количества спама. Узнайте, как обрабатываются ваши данные комментариев.

Изоляция служб в Windows

Как известно, службы Windows представляют собой одно из наиболее излюбленных мест для атак на операционную систему. В худшем (для нас, конечно) случае атакующий получает возможность действовать на атакованном компьютере в контексте учетной записи, от имени которой запущена взломанная служба. И если эта учетная запись обладает административными правами, то фактически злоумышленник получает полный контроль над компьютером. От версии к версии в Windows появляются новые механизмы, обеспечивающие дополнительную изоляцию служб и, как следствие, усиливающие безопасность системы в целом. Я хотел бы вкратце рассмотреть, что принципиально изменилось в этом направлении за последние несколько лет.

Первые существенные изменения в механизмах защиты служб появились в Windows XP Service Pack 2. Сейчас уже сложно себе это представить, но до выхода SP2 все службы самой операционной системы запускались в контексте встроенной учетной записи Local System, обладающей на компьютере максимально полными административными правами. SP2 добавил еще две записи: Local Service и Network Service. Принципиальные отличия трех перечисленных записей можно найти в табл. 1.

| Учетная запись | Локальные ресурсы | Сетевые ресурсы |

|---|---|---|

| Local System | Полный доступ ко всем ресурсам компьютера | Подключение к сетевым ресурсам в контексте учетной записи компьютера, на котором запущена |

| Local Service | Права стандартного пользователя + небольшой набор дополнительных привилегий | Анонимное подключение к сетевым ресурсам |

| Network Service | Права стандартного пользователя + небольшой набор дополнительных привилегий | Подключение к сетевым ресурсам в контексте учетной записи компьютера, на котором запущена. Маркер доступа также содержит SID групп Everyone и Authenticated Users |

Таблица 1

Соответственно, начиная с Windows XP SP2, администратор мог настраивать запуск службы в контексте одной из встроенных учетных записей, локальной или доменной учетной записи. Тем не менее, большая часть служб самой Windows по-прежнему запускается в контексте Local System. Но даже если абстрагироваться от этого, ситуация, когда несколько служб запускаются в контексте одной и той же учетной записи, приводит к тому, что успешный взлом одной службы, пусть даже без административных привилегий, потенциально открывает для атакующего любые другие ресурсы, к которым имеет доступ учетная запись взломанной службы.

В Windows Vista появилось несколько механизмов, повышающих изоляцию служб. Я остановлюсь на двух.

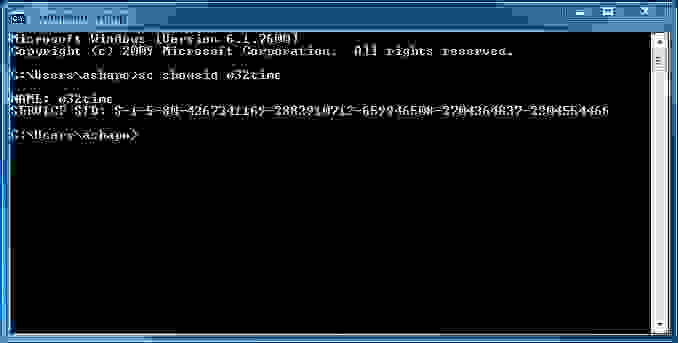

Первый механизм – это уникальный идентификатор безопасности службы (Service SID). Данный SID генерируется для каждой службы путем хеширования имени службы с помощью алгоритма SHA-1. К результату добавляется префикс S-1-5-80-. Просмотреть SID службы можно с помощью команды sc showsid, указав в качестве параметра имя службы (см. рис. 1).

Рис. 1

Нажимаете Check Names, затем ОК и видите пользователя (см. рис. 3), которому можно назначать права.

Рис. 3

Еще раз подчеркну, что w32time не является объектом-пользователем. Это – SID, но раз так, его можно использовать в списках ACL, причем как в графическом интерфейсе, так и в командной строке и программным путем. Более того, сервисные SID-ы можно использовать в настройках Windows Firewall, применяя те или иные правила к конкретной службе, точнее конкретному Service SID.

Второй изменение, появившееся в Vista, это идентификаторы безопасности нового типа – Write Restricted SID. Если служба помечена типом Write Restricted SID, то ее SID добавляется в ее же маркере доступа в специальный список – Restricted SID list. При попытке такой службы записать что-либо в какой-либо файл алгоритм проверки прав доступа несколько изменяется. А именно, служба сможет записать в файл только в том случае, если разрешение Write дано явным образом SID-у этой службы, либо группе Everyone.

Например, учетная запись ServiceAccount1 некоторой службы Service1 является членом группы Group1. Группа Group1 и только она имеет разрешение Write на папку Folder1. Что произойдет, если служба попытается что-то изменить в папке Folder1? В обычной ситуации ServiceAccount1 получит возможность записи в папку за счет членства в Group1. Но если служба Service1 помечена типом Write Restricted SID, то ее маркер доступа обрабатывается иначе, и она не сможет записать что-либо в папку, поскольку ей явным образом не дано разрешение Write, равно как не дано это право и Everyone.

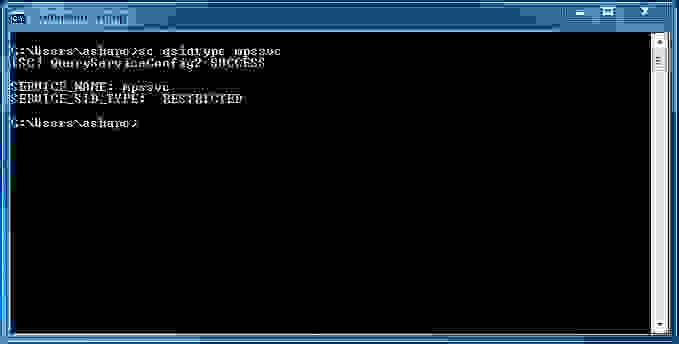

Просмотреть тип идентификатора безопасности можно с помощью команды sc qsidtype (см. рис. 4).

Рис. 4

В частности, на рис. 4 вы видите, что служба Windows Firewall относится как раз к упомянутому типу. Естественно, что введен этот тип был для того, чтобы дополнительно ограничить возможности службы (возможности стереть или перезаписать что-либо) в случае ее успешного взлома. Надо также добавить, что данный механизм предназначен в первую очередь не для администраторов систем, а для разработчиков служб. Только бы пользовались.

В Windows 7 и Windows Server 2008 R2 работа над изоляцией служб была продолжена. Появились виртуальные учетные записи (virtual accounts) и управляемые учетные записи служб (managed service accounts). А собственно в чем проблема? Нужно изолировать службы – давайте создадим нужное количество локальных (или доменных) учетных записей пользователей. Для каждой критически важной службы свой account. Да, это решение. Но для локальных служб, которым не нужен сетевой доступ к ресурсам, необходимо вручную задавать пароли, длинные и сложные. И также вручную их периодически обновлять. Ну, раз уж мы за безопасность. Для служб, которые должны по сети обращаться к ресурсам в контексте доменных учетных записей, плюс к этому еще нужно регистрировать Service Principal Name (SPN), свой для каждой службы. Это неудобно. Но неудобство становится реальной проблемой, когда служба из-за просроченного пароля не может стартовать. А админ просто забыл сменить для нее пароль.

Так вот для локальных служб вы можете использовать virtual accounts. Виртуальная учетная запись используется только для запуска конкретной службы, точнее для создания контекста безопасности конкретной службы. Вы не найдете эту запись среди пользователей в Computer Management. И, тем не менее, это – account, со своим уникальным SID-ом, со своим пользовательским профилем. А стало быть, вы можете назначать ему разрешения и, тем самым, разграничивать права доступа и четко их контролировать. Но также как и в случае с Local System, Local Service и Network Service операционная система берет на себя задачи управления паролями для virtual accounts. Мы изолируем нужные службы, и у нас не болит голова о паролях.

Чтобы создать виртуальную учетную запись, нужно в настройках службы указать в качестве учетной записи: NT SERVICE\ (см. рис 5)

Рис. 5

После запуска службы virtual account отобразится в консоли Services (рис. 6), а в папке Users вы заметите появление нового пользовательского профиля.

Рис. 6

По формату это очень напоминает сервисный SID. Но подчеркну, это не просто дополнительный уникальный SID для службы как в Vista, это отдельная учетная запись и, соответственно, другой уровень изоляции. По умолчанию виртуальные учетные записи используются, например, для пулов приложений (application pool) в IIS 7.5 в Windows Server 2008 R2. Надо иметь в виду, что virtual accounts предназначены для локального использования. Если служба, запущенная в контексте virtual account, обращается по сети, то это обращение происходит от имени учетной записи компьютера, на котором служба запущена. Если же необходимо, чтобы служба, например SQL Server, работала по сети от имени доменной учетной записи, то здесь как раз помогут managed service accounts. С ними, однако, связано больше тонкостей, и их рассмотрение выходит за рамки данного поста. Более подробно с MSA можно познакомиться здесь.

Перечисленные мною механизмы изоляции служб на этом не заканчиваются. Можно еще упомянуть об изоляции нулевого сеанса, уровнях целостности, механизме DEP. Я сосредоточился на тех, которые, как мне кажется, в меньшей степени известны, но при этом имеют вполне практический смысл для администратора. Ну и конечно, работа по усилению защищенности служб в последующих версиях Windows будет продолжена.