Как работает сквозное шифрование

Многие современные мессенджеры информируют о сквозном шифровании после того, как пользователь создает новый чат. Такой механизм был разработан для постоянной защиты конфиденциальности и целостности передачи информации.

Что такое сквозное шифрование и где оно используется – расскажу в сегодняшней статье.

Что такое сквозное шифрование

Сквозное шифрование (от англ. End-to-End Encryption, E2EE) – это когда звонки, сообщения, фотографии и все прочие данные внутри чата доступны только двум собеседникам, без возможного попадания в третьи руки. Пока сообщение проходит весь путь от одного пользователя до другого, оно находится в зашифрованном виде, поэтому его никто не может увидеть, кроме собеседника.

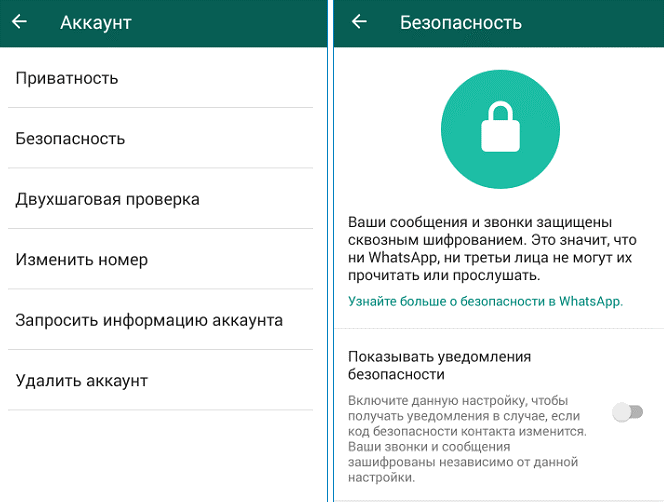

Сквозное шифрование в мессенджере WhatsApp

Если сквозное шифрование не используется, то сообщение может быть отправлено в открытом доступе. Это значит, что оно не шифруется и может быть легко перехвачено хакерами (совсем небезопасный способ передачи данных, который уже давно не используется популярными мессенджерами).

Также существует транспортное шифрование – в такой технологии сообщения шифруются у отправителя, отправляются на сервер, расшифровываются там, затем снова шифруются и только потом отправляются адресанту. Это хорошо защищает данные, однако информация попадает на сервер, а это значит, что владелец сервера может легко посмотреть, что вы отправили.

Принцип работы сквозного шифрования

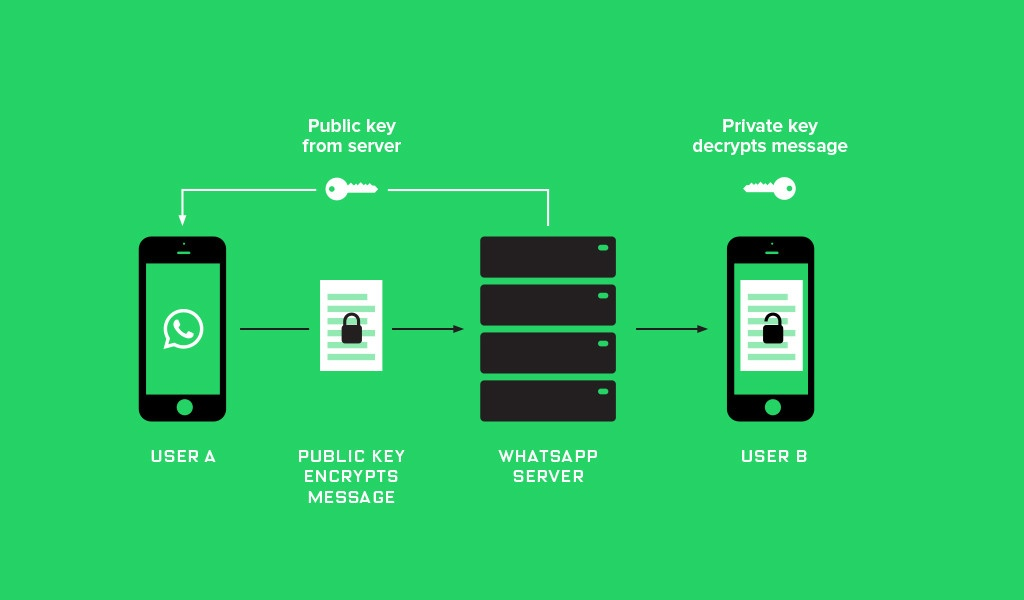

Принцип работы сквозного шифрования в мессенджере WhatsApp

Когда мы говорим про сквозное шифрование, то речь идет о комбинации таких методов, как симметричное и асимметричное шифрование данных.

Симметричное шифрование подразумевает, что для шифрования и дешифрования используется один и тот же криптографический ключ. Дополнительно к нему применяются алгоритмы, необходимые для защиты, так как самого ключа, как правило, недостаточно. Данные перемешиваются таким образом, чтобы обеспечить максимальную безопасность. Однако ключ все-таки можно подобрать, поэтому специалисты безопасности изменяют такие значения, как длина ключа, сложность и число раундов преобразования.

Ассиметричное шифрование – это когда для защиты данных используется открытый и закрытый ключ. Первый используется для шифрования данных, а второй – для их расшифровки.

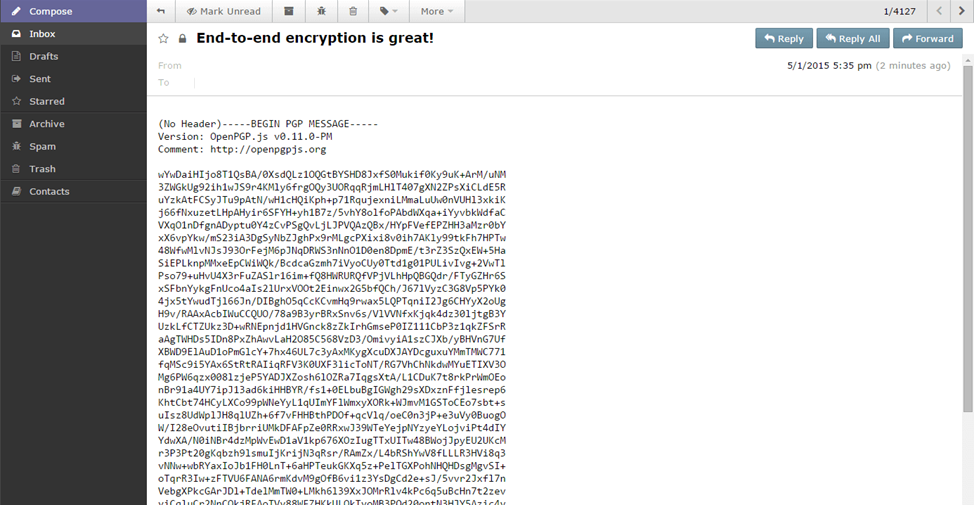

Без закрытого ключа сообщения, защищенные сквозным шифрованием, выглядят следующим образом:

При комбинации таких методов в мессенджерах ключи защищены каналом связи и известны только собеседникам чата. Защищенный канал позволит исключить атаку методом «человека посередине» – это когда злоумышленник тайно перехватывает трафик клиентов в то время, когда они думают, что общаются наедине.

Могут ли правоохранительные органы получить доступ к сообщениям?

Даже если ваш мессенджер использует сквозное шифрование, это совсем не значит, что сообщения навсегда останутся незаметными для третьих лиц. По большей части здесь все зависит от самого мессенджера и страны.

Так, например, в 2016 году ФБР попросило Apple открыть доступ к данным, которые хранились на устройстве одного из преступников. Тогда Тим Кук сказал, что не собирается ничего раскрывать ФБР, так как это развяжет руки правительству.

Если Apple не пошли на уступки правительству, то вот Facebook и WhatsApp не смогли устоять: в 2019 году их обязали передавать зашифрованные сообщения пользователей полиции Великобритании. Естественно, что просто так никто не будет передавать данные, для этого требуются весомые основания.

Однако не все так плохо: в 2019 году Минюст США сказал, что начинает масштабное расследование в отношении технологических гигантов и хочет открыть доступ к переписке всех пользователей, но у него ничего не вышло. Facebook отклонил эту просьбу и не стал отказываться от сквозного шифрования.

В Telegram также дела обстоят довольно хорошо: в 2018 году Павел Дуров, основатель Telegram, сказал, что доступ к данным пользователей может быть получен только в том случае, если на это будет судебное решение по делу о терроризме. В других случаях ни о каком распространении данных речи не идет.

Исходя из вышесказанного, мы можем сделать вывод, что сквозное шифрование не всегда защищает от правительственных сил, но имеет хорошую защиту от злоумышленников.

Все ли мессенджеры одинаково безопасны?

Использование сквозного шифрования не гарантирует, что каждый мессенджер будет одинаково безопасен. Большинство приложений сегодня – это авторизация через номер сотового телефона. Такой подход уже говорит о не совсем безопасной среде, даже если в ней используется сквозное шифрование. Дело в том, что спецслужбы многих стран имеют практически открытый доступ к данным сотовых операторов. А это значит, что они могут получить доступ к вашим СМС, о чем вы даже не узнаете.

От чего не защищает сквозное шифрование

На первый взгляд кажется, что сквозное шифрование защищает практически от всего, но, как мы уже выяснили, это совсем не так. Более того, у сквозного шифрования есть еще и ограничения.

Первое, на что стоит обратить внимание – это то, что хоть и данный метод позволяет скрыть сообщение от посторонних глаз, он не скрывает сам факт отправки сообщения. Если мы отправляем сообщение одному из контактов, об этом будет известно серверу. Он не будет знать, что именно мы отправили, но будет знать, в какое время и кому было послано сообщение.

Второе – это то, что доступ к сообщениям могут получить любые лица, которые завладеют вашим устройством. В таких случаях совсем не важно, какое шифрование было использовано, а важно то, как вы в целом защищаете свое устройство. Здесь поможет только блокировка доступа к мессенджерам с помощью PIN-кода.

Преимущества использования сквозного шифрования

Подведем итоги всего вышесказанного. Итак, сквозное шифрование:

В то же время стоит понимать, что сквозное шифрование не гарантирует полной конфиденциальности. Если вы общаетесь на темы, которые запрещены в вашей стране, то привлечете к себе внимание правоохранительных органов. В таких случаях мессенджеру ничего не останется, кроме как открыть доступ к вашим данным.

Что такое end-to-end шифрование + ТОП-7 мессенджеров с оконечным шифрованием

Большинство современных сервисов ради безопасности исключают работу с незашифрованным соединением. Особенно активно в этой области работает Гугл, который к лету 2018 года собирается специальным значком «награждать» сайты, у который не стоит сертификат HTTPS.

Тема шифрования непосредственно связана с криптовалютами. Но в свете последних событий (ситуация с Телеграм и заявление Вконтакте), все чаще пользователи интересуются спецификой сквозного шифрования (оно же оконечное, end-to-end).

Как мы понимаем из контекста, оконечное шифрование необходимо для защиты собственных персональных данных. Без дополнительной защиты файлы из облака, почта и личные документы будут запросто просмотрены злоумышленником или иной заинтересованной стороной.

Что такое оконечное шифрование

Это ситуация, когда две стороны передают друг другу сообщения, и только они имеют доступ к этой информации. Третья сторона не может расшифровать эти данные, поскольку ключи шифрования хранятся на устройствах лиц в диалоге. Таким образом, нельзя дать какой-то один ключ от всей системы, для каждого пользователя он уникален. End-to-end позволяет переносить информацию через разные сервисы, не волнуясь за ее безопасность. Только получатель сможет расшифровать сообщение, ему адресованное.

Примеры использования

Сквозное шифрование может использоваться по-разному. Одним из примеров является прямое подключение покупателей и продавцов к электронной платежной системе или производству. Это происходит, когда одна компания предоставляет услугу другой, что управляет продажами, отслеживанием заказов и доставкой товара.

Другим примером E2E-шифрования является участие третьей стороны в работе. Компании часто стремятся быть ведущим поставщиком всех услуг от начала до конца. Единый поставщик комплексных услуг часто бывает в технологической отрасли. Решения по шифрованию возникают, когда поставщик услуг отвечает за покупку, установку, внедрение, обслуживание и взаимодействие с пользователем.

Самое популярное — почта, мессенджеры и чаты.

Мессенджеры со сквозным шифрованием E2E

Signal Private Messenger

Signal Private Messenger получил поддержку от Эдварда Сноудена и занял видное место среди самых безопасных приложений для обмена сообщениями. Он использует расширенное сквозное шифрование для защиты всех сообщений.

Signal Private Messenger бесплатен и довольно прост в использовании,поставляется с открытым исходным кодом: эксперты могут оценить код приложения на наличие каких-либо багов.

Также в приложении зашифрованные голосовые вызовы, групповые чаты, передача мультимедиа, архив, а сообщения могут самоуничтожаться через определенное время.

Подходит для Android и iOS, Chrome.

Telegram — стойкий борец за шифрование данных

Telegram соединяет людей по всему миру через уникальную сеть дата-центров. Известно, что он обеспечивает такую безопасность, которая никогда не дает доступа третьим лицам к вашим данным. Когда пользователь включает функцию «секретные чаты», сообщения могут автоматически самоуничтожаться на всех задействованных устройствах. Кроме того, можно установить опцию для самоуничтожения аккаунта в течение установленного времени.

Приложение несет в себе все необходимые функции, такие как отправка медиафайлов, видео, документов любого типа, а также дает возможность настроить ботов для конкретных задач.

Существует для Android и iOS, десктопа и в web-версии.

Threema

Threema является одним из надежных приложений обмена сообщениями для Android, iOS и Windows phone. Приложение является платным (2,99 доллара).

Приложение не запрашивает адрес электронной почты или номер телефона при регистрации. Вместо этого предоставляет уникальный идентификатор Threema. В дополнение к текстовым сообщениям, Threema обеспечивает end-to-end шифрование для голосовых вызовов, групповых чатов, файлов и даже статусов. Сообщения, отправленные из приложения, немедленно удаляются с серверов после их доставки.

Threema использует сеть с открытым исходным кодом и Криптографическую библиотеку (NaCl) для защиты связи.

WhatsApp предоставляет шифрование

WhatsApp является одним из самых популярных и безопасных приложений для обмена сообщениями: ему доверяют более 1 миллиарда пользователей. В 2014 году приложение сотрудничало с Open Whisper Systems, чтобы интегрировать тот же протокол для чата, что и в Signal. Думаю, лишних слов здесь не нужно, вы и так знакомы с этим мессенджером с защитой сквозным шифрованием

Wickr Me

Wickr Me — еще одно впечатляющее приложение для передачи зашифрованных сообщений на Android и iOS. Он шифрует каждое сообщение с помощью расширенного сквозного шифрования. Вы можете отправлять самоуничтожающиеся сообщения, фотографии, видео и голосовые сообщения другим пользователям Wickr.

Приложение ввело функцию «Шредер», которая безвозвратно удаляет все ваши чаты и общий медиа-контент. Вы можете установить таймер для сообщений. Wickr не требует номера телефона или адреса электронной почты при регистрации и не хранит никаких метаданных, связанных с вашим общением в нем.

Также приложение является полностью бесплатным для использования, и он не отображает никаких объявлений.

Приложение ранее было известно как Cyber-Dust. Все разговоры высоко зашифрованы, Dust не хранит сообщения в постоянном хранилище. Вы можете настроить сообщения на удаление сразу после того, как получатель их прочитает.

Приложение отключило возможность делать скриншоты сообщений. Он автоматически обнаруживает и уведомляет вас, если кто-то делает скриншот — это делает его одним из самых безопасных приложений обмена сообщениями. Кроме того, Dust также является социальной сетью: позволяет пожписываться, отправлять и получать текстовые сообщения, стикеры, ссылки, видео и многое другое.

Доступно бесплатно для iOS и Android.

Silence

Ранее было известно как SMS Secure. Приложение использует Axolotl для обеспечения оконечного шифрования между пользователями мессенджера. Если у другой стороны не установлено приложение, вы все равно можете общаться с получателем сообщений, как по SMS.

Silence работает как обычное SMS-приложение, поэтому не требует подключения к серверу или интернету на телефоне. Вам не нужно регистрироваться, платить. Также приложение поставляется с открытым исходным кодом.

Помимо вышеупомянутых безопасных текстовых приложений, есть еще несколько. Facebook Messenger и Imessage от Apple тоже обеспечивают шифрование, но они столкнулись с властями. Тем не менее, многие мессенджеры вводят end-to-end шифрование, чтобы быть конкурентоспособными, так как пользователь выбирает безопасность личных данных.

Шифруйся грамотно! Почему мессенджеры не защитят тайну твоей переписки

Содержание статьи

Шифрование в мессенджерах

Написать эту статью меня подтолкнуло исследование Obstacles to the Adoption of Secure Communication Tools (PDF). Как выяснили его авторы, «подавляющее большинство участников опроса не понимают основную концепцию сквозного шифрования». Проще говоря, люди обычно выбирают мессенджер сердцем, а не мозгом.

Начнем с того, что E2EE имеет свои особенности в каждом мессенджере. В Signal оно почти образцовое. В WhatsApp формально такое же, как в Signal, за исключением одного очень важного момента: смена основного ключа абонента WhatsApp не блокирует отправку ему сообщений. Максимум можно включить бесполезное уведомление (которое отключено в дефолтных настройках). В Viber сквозное шифрование неактивно по умолчанию, да и появилось только в шестой версии. В Telegram E2EE также используется только в секретных чатах, причем реализованы они довольно странно.

Конфликт Роскомнадзора с Telegram вообще создал отличную рекламу последнему. Рядовые пользователи теперь считают творение Дурова настоящей занозой в спине спецслужб (или чуть пониже ее), которые ничего не могут сделать с пуленепробиваемым инновационным сервисом. Поклонники Telegram сравнивают его с Signal и утверждают о превосходстве первого.

Однако в криптографии не бывает чудес, и особенно — в прикладной. Многие математически красивые идеи оказываются безнадежно испорчены реализацией, когда удобство и подконтрольность ставят выше безопасности и приватности (а так происходит практически всегда).

Исходно в мессенджерах применялся протокол OTR (Off-the-Record). Он использует симметричное шифрование AES в режиме CTR, протокол обмена ключами DH и хеш-функцию SHA-1. Схема AES-CTR обеспечивает так называемое «спорное» (в хорошем смысле) шифрование и возможность отрицания авторства текста, если его перехватят. Всегда можно сослаться на то, что перехвативший трафик сам изменил шифротекст так, чтобы он соответствовал другому варианту расшифровки той же длины. Например, вместо «сходи за хлебом» получилось «отрави королеву» — технически это возможно, и такое свойство специально заложено в алгоритм.

Протокол OTR выполняет аутентификацию собеседников и шифрует переписку между ними. Он безопасен до тех пор, пока участники разговора регулярно проверяют отпечатки открытых ключей друг друга и противостоят атакам по другим векторам (включая социальный инжиниринг).

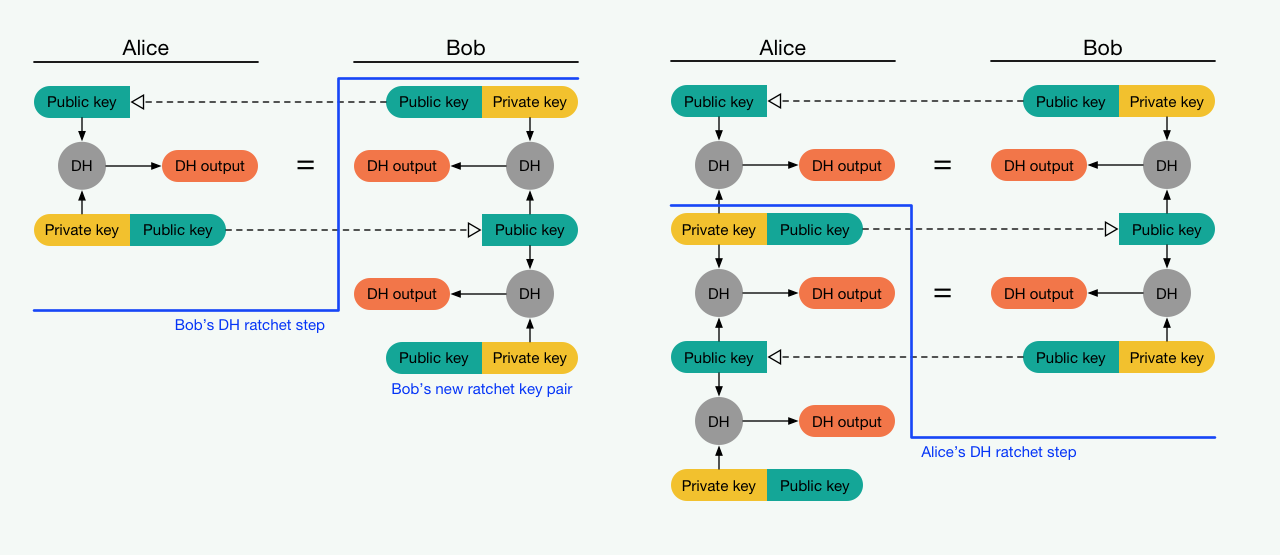

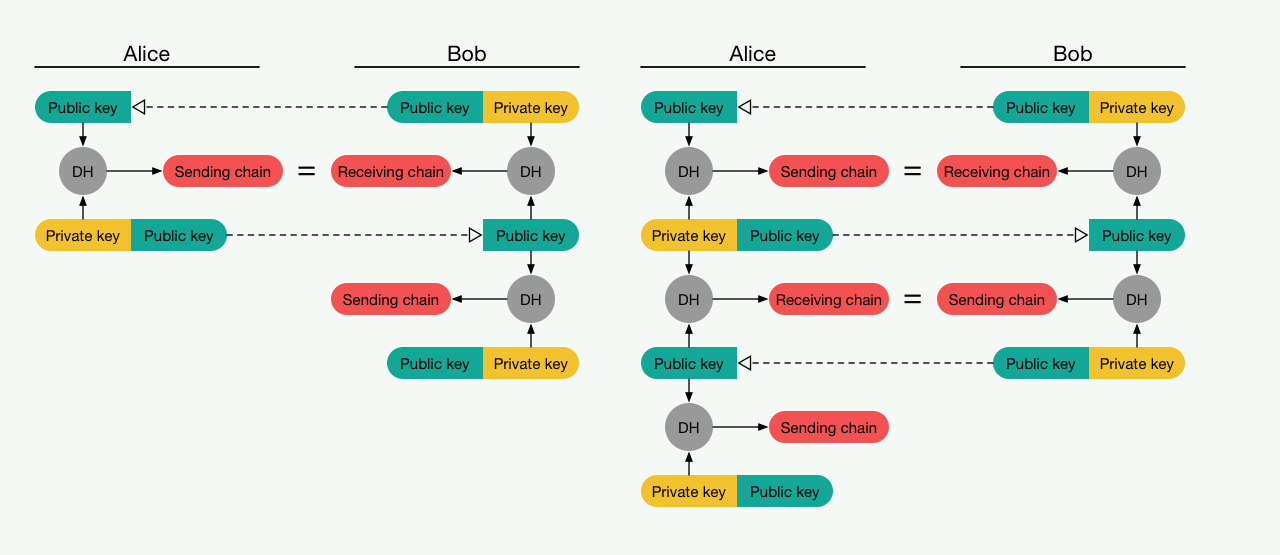

Главный недостаток OTR заключается в том, что после отправки нового ключа требуется дождаться подтверждения от собеседника. Если он офлайн, то связь будет временно невозможна. Одним из выходов стал алгоритм Double Ratchet (DR), разработанный пять лет назад Тревором Перрином и Мокси Марлинспайком в Open Whisper Systems. Сегодня DR используется в Signal, WhatsApp, Viber и многих других мессенджерах, поддерживающих сквозное шифрование по умолчанию или как отдельную опцию (секретные чаты).

Сквозное шифрование

Схема E2EE использует комбинацию из криптографических систем с открытым и закрытым ключом. Она очевидна в общих чертах и довольно сложна на уровне деталей. В ней используется масса взаимосвязанных ключей, часть из которых обязательно попадает на сервер и, более того, обязательно загружается на него до начала переписки, чтобы ее можно было начать в произвольный момент. Давай рассмотрим ее подробнее.

Начало схемы ты наверняка знаешь, поскольку оно стандартно для всех систем асимметричного шифрования, — генерируется пара ключей. Это необходимо потому, что криптосистемы с одним ключом (вроде AES) использовать в переписке в чистом виде слишком трудно. С ними пришлось бы как-то организовывать защищенный канал для передачи ключа (например, встречаться лично), а потом делать это снова при каждой его смене.

Тут же все как в привычном PGP: есть два собеседника (Алиса и Боб), каждый из которых генерирует свою пару ключей. Затем они обмениваются публичными ключами, сохраняя в тайне парные им секретные. Публичные ключи передаются по открытому каналу (на то они и публичные, пусть перехватывают на здоровье) и служат для двух целей: они позволяют зашифровать сообщение и проверить его подпись. Соответственно, секретные ключи используются для расшифровки и формирования подписи.

Термин «сообщение» используется здесь в широком смысле. Сообщением может быть текст, медиафайл или служебные метаданные, которыми мессенджер обменивается с сервером. Часть этих данных содержит временные метки, состояние клиентского приложения и новые ключи.

Такая криптосистема кое-как работает в электронной почте, поскольку это сервис для доставки отдельных зашифрованных сообщений произвольной длины. Пользуясь им, собеседники не обязаны одновременно быть онлайн. Все сообщения накапливаются на сервере и скачиваются с него по требованию после того, как пользователь успешно пройдет авторизацию. Расшифровка происходит локально при помощи секретных ключей, которые никуда не передаются. Почта с PGP популярна, но работает далеко не идеально. Почему? См. статью «Алиса и Боб в стране PGP».

К сожалению, в чистом виде схема асимметричного шифрования также не годится для мессенджеров, поскольку эти сервисы ориентированы на интенсивную онлайновую переписку в виде цепочки коротких сообщений. Они должны отображаться в строго определенном порядке, а собеседник может в любое время оказаться офлайн и нарушить структуру диалога.

К тому же шифровать множество коротких сообщений одним ключом — плохая идея. Всего за день переписки их создаются сотни (если не тысячи). Во многих сообщениях количество шифротекста минимальное и предсказуемое (смайлик, стикер). Также у них есть стандартные заголовки, которые упрощают криптоанализ.

Особенность переписки в мессенджерах в том, что из-за типовых метаданных за короткое время атакующий может перехватить большой объем предсказуемого шифротекста. Его львиная доля будет соответствовать известному открытому тексту. Если она будет шифроваться одним ключом, то при успешной атаке окажутся скомпрометированными все ранее написанные сообщения и даже те, которые собеседники напишут в будущем.

Чтобы этого не происходило, в мессенджерах предусмотрены такие свойства, как прямая и обратная секретность. Они подразумевают невозможность прочитать отправленные ранее и написанные в будущем сообщения, имея на руках только текущий ключ шифрования. Для этого используется многослойное шифрование с переходом от асимметричной к симметричной криптографии и дополнительные ключи с разным временем жизни.

Диффи, Хеллман! Дайте три!

Из открытой документации известно, что в Telegram аутентифицированное распределение ключей обеспечивает классический протокол Диффи — Хеллмана (DH). Он создает мост между асимметричным (RSA) и симметричным (AES) шифрованием, давая возможность энному количеству собеседников вести зашифрованную переписку, передав только публичные ключи по открытому каналу. Для этого в нем генерируются сессионные ключи, представляющие собой общий секрет или общий эфемерный ключ. Он вычисляется на основе секретного ключа одного собеседника и публичного ключа другого. Эфемерные ключи аутентифицируются долговременными открытыми ключами.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Сквозное (оконечное) шифрование

Рубрика: Информационные технологии

Дата публикации: 07.02.2019 2019-02-07

Статья просмотрена: 573 раза

Библиографическое описание:

Шуваев, В. В. Сквозное (оконечное) шифрование / В. В. Шуваев. — Текст : непосредственный // Молодой ученый. — 2019. — № 6 (244). — С. 6-9. — URL: https://moluch.ru/archive/244/56348/ (дата обращения: 28.12.2021).

В последние годы термин сквозное шифрование достаточно популярен, но большинство пользователей не знают принцип работы данного вида шифрования. Сегодня сквозное шифрование является частью нашей повседневной цифровой жизни и отличным механизмом безопасности, который защищает ваши конфиденциальные и личные данные в интернете, такие как номер вашей кредитной карты во время транзакции или ваш телефонный звонок, который может прослушиваться.

Сейчас глобальные проблемы конфиденциальности личной информации людей раскрыты — хакеры пытаются украсть вашу информацию на каждом углу, а правительства шпионят за частной жизнью своих граждан: интернет-звонками, VoIP и приложениями для обмена мгновенными сообщениями с использованием сквозного шифрования. WhatsApp начал применять сквозное шифрование для безопасности более чем миллиарда пользователей вслед за такими приложениями, как Threema и Telegram.

Шифрование

Прежде чем перейти к «сквозной» части, сначала рассмотрим, что такое обычное шифрование. Борьба за безопасность данных и конфиденциальность в интернете — это битва, которая ведется на многих фронтах всякий раз, когда вы отправляете личные данные на другой компьютер или сервер в интернете, что вы делаете много раз в день.

После того, как вы отправляете пакеты данных вашего голосового вызова, чата, электронной почты или номера кредитной карты через джунгли интернета, вы не имеете никакого контроля над тем, кто получит доступ к вашим данным. Такова природа интернета и этим страдают большинство бесплатных сервисов, в том числе Voice over IP. Ваши данные и голосовые пакеты проходят через множество неизвестных серверов, маршрутизаторов и устройств, где любой хакер, Большой Брат или агент спецслужб может перехватить их. Как тогда защитить ваши данные? Шифрование — лучшее средство.

Шифрование включает в себя превращение ваших данных в зашифрованную форму, так что любая сторона, перехватывающая их, не сможет прочитать и понять их, кроме получателя, которому они предназначены. Когда он достигает этого законного получателя, зашифрованные данные изменяются обратно в исходную форму и снова становятся читаемыми и понятными. Последний процесс называется расшифровкой.

Незашифрованные данные называются обычным текстом; зашифрованные данные называются зашифрованным текстом; компьютерный механизм, который работает c данными для шифрования, называется алгоритмом шифрования — это программное обеспечение, которое работает над данными для их шифрования. Ключ шифрования используется вместе с алгоритмом для шифрования открытого текста таким образом, что требуется правильный ключ вместе с алгоритмом для расшифровки данных. Таким образом, доступ к исходным данным может получить только обладатель ключа. Обратите внимание, что ключ – это очень длинная строка символов, которую вам не нужно запоминать, поскольку программное обеспечение сделает все за вас.

Шифрование (до цифровой эры – криптография) использовалось за тысячелетия до нашего времени. Древние египтяне усложняли свои иероглифы, чтобы помешать чужакам узнать свои тайны. Современное и научное шифрование пришло в Средние века с арабским математиком Аль-Кинди, который написал первую книгу по этому вопросу. Большой шаг вперед шифрование сделало во время Второй мировой войны с машиной Enigma и во многих случаях помогло значительно продвинуться в войне.

Теперь самые первые приложения для обмена мгновенными сообщениями и вызова, поставляемые со сквозным шифрованием, поступают из Германии, где люди особенно обеспокоены своей конфиденциальностью (Threema и Telegram). На самом деле, это, возможно, усугубилось скандалом с телефонными звонками канцлера Германии Ангелы Меркель, прослушиваемыми США. Кроме того, Ян Кум, соучредитель WhatsApp, упомянул о своем советском детстве и всех театральных шпионажах, участвующих в качестве одного из стимулов его стремления обеспечить конфиденциальность с помощью шифрования в своем приложении, которое разработчики тем не менее внедрили достаточно поздно.

Симметричное иасимметричное шифрование

Не обращайте внимания на сложные формулировки. Я просто хочу осветить разницу между двумя версиями простой концепции. Ниже приведен пример, иллюстрирующий работу шифрования.

Стив хочет отправить Джону личное сообщение. Сообщение передается через алгоритм шифрования и с помощью ключа шифруется. В то время как алгоритм доступен всем, кто хочет знать, что говорится в сообщении, ключ является секретом между Стивом и Джоном. Если хакер сумеет перехватить сообщение в зашифрованном виде, он не сможет расшифровать его обратно в исходное сообщение, если у него не будет ключа, которого у него нет.

Это называется симметричным шифрованием, в котором один и тот же ключ используется для шифрования и дешифрования с обеих сторон. Это создает опасность, поскольку обе законные стороны должны иметь ключ, который необходимо отправить с одной стороны на другую, тем самым подвергая риску разоблачение ключа. Поэтому данный метод эффективен не во всех случаях.

Асимметричное шифрование является решением. Для каждой стороны используются два типа ключей: один открытый ключ и один закрытый ключ, то есть у каждой стороны есть открытый ключ и закрытый ключ. Открытые ключи доступны обеим сторонам и любому другому лицу, так как обе стороны совместно используют свои открытые ключи до обмена данными. Стив использует открытый ключ Джона для шифрования сообщения, которое теперь может быть расшифровано только с помощью открытого и закрытого ключа Джона.

Этот закрытый ключ доступен только Джону и никому другому, даже отправителю. Этот ключ – единственный элемент, который делает невозможным для любой другой стороны расшифровать сообщение.

Сквозное (оконечное) шифрование

Сквозное шифрование работает, как описано выше, в реализации асимметричного шифрования. Как следует из названия, сквозное шифрование защищает данные таким образом, что они могут быть прочитаны только на двух концах, отправителем и получателем. Никто другой не может прочитать зашифрованные данные, включая хакеров, правительства и даже сервер, через который проходят данные.

Сквозное шифрование по своей сути подразумевает много важных вещей. Рассмотрим двух пользователей WhatsApp, которые обмениваются мгновенными сообщениями или звонят через Интернет. Их данные проходят через сервер WhatsApp при переходе от одного пользователя к другому. Для многих других услуг, которые предлагают шифрование, данные шифруются во время передачи, но защищены только от внешних злоумышленников, таких как хакеры. Сервис может перехватывать данные на своих серверах и использовать их. Потенциально они могут передавать данные третьим лицам или правоохранительным органам. Сквозное шифрование сохраняет данные в зашифрованном виде, без какой-либо возможности расшифровки, даже на сервере. Правоохранительные органы и правительства также относятся к числу тех, кто не может получить доступ к данным даже с разрешения. Теоретически, никто не может расшифровать сообщения, кроме сторон участвующих в переписке.

Как использовать сквозное шифрование

Например, браузер, в котором Вы читаете данный текст, оснащен сквозными инструментами шифрования, и они начинают работать, когда вы участвуете в онлайн-деятельности, которая требует защиты ваших данных во время передачи. Рассмотрим, что происходит, когда вы покупаете что-то в интернете с помощью кредитной карты. Ваш компьютер должен отправить номер кредитной карты продавцу на другом конце света. Сквозное шифрование гарантирует, что только вы и компьютер продавца могут получить доступ к конфиденциальному номеру.

Secure Socket Layer (SSL), или его последняя обновленная версия Transport Layer Security (TLS), является стандартом шифрования для интернета. Когда вы входите на сайт, который предлагает шифрование ваших данных-обычно это сайты, которые обрабатывают вашу личную информацию, такую как личные данные, пароли, номера кредитных карт и т. д. — есть знаки, указывающие на безопасность.

В адресной строке URL-адрес начинается с https: / / вместо http://, что означает безопасность. Вы также увидите изображение где-нибудь на странице с логотипом замка. При нажатии на это изображение открывается всплывающее окно, подтверждающее подлинность сайта. Такие компании, как Symantec, предоставляют веб-сайтам цифровые сертификаты для шифрования.

Голосовые вызовы и другие данные также защищены с помощью сквозного шифрования со многими приложениями и службами. Вы получаете выгоду от конфиденциальности шифрования только с помощью этих приложений для общения.

Приведенное выше описание сквозного шифрования упрощено и теоретически иллюстрирует основополагающий принцип, но на практике это намного сложнее.